|

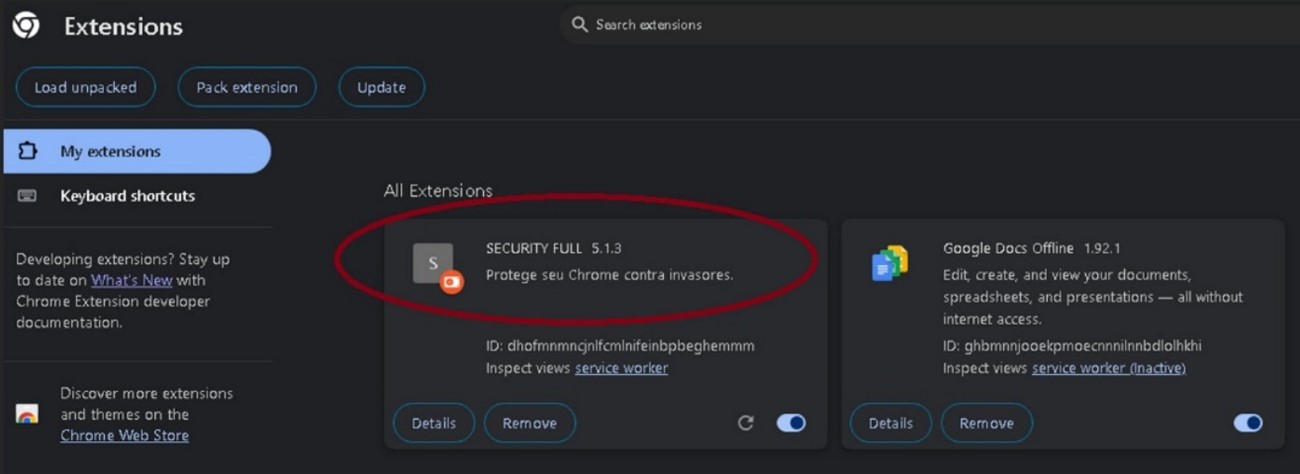

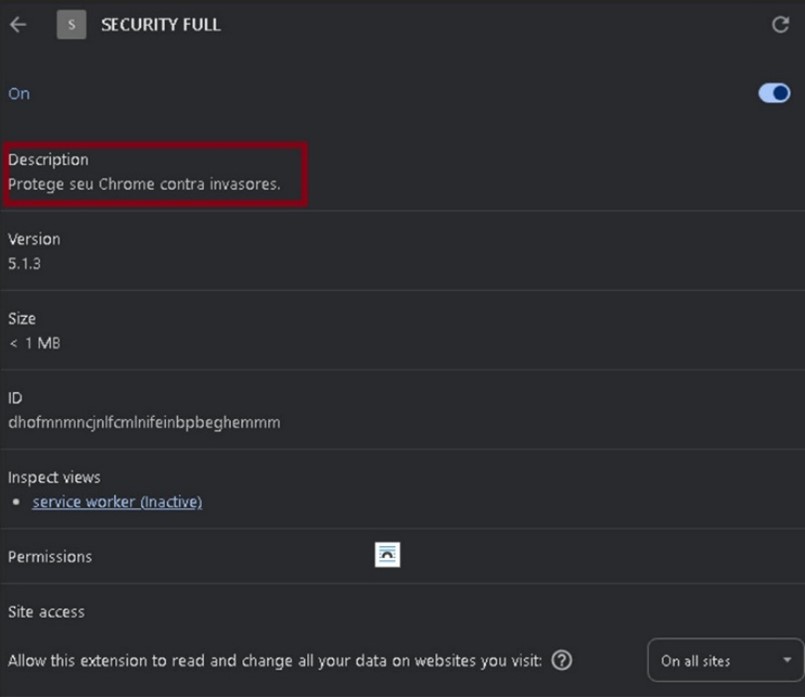

Ciudad de México, México – El Laboratorio de investigación de ESET Latinoamérica, compañía líder en detección proactiva de amenazas, identificó un código malicioso que afecta a los sistemas operativos Windows y se hace pasar por una extensión de seguridad para Google Chrome. Es detectado por las soluciones de ESET como JS/Spy.Banker.CV y se trata de un infostealer con capacidades de robar información sensible.

Este malware se propaga en la región, principalmente por México, mediante archivos adjuntos comprimidos en correos electrónicos que aparentar ser de instituciones financieras reconocidas. En su código se observan palabras nombres de variables y reemplazos en portugués, lo que evidencia que este tipo de amenazas trascienden fronteras.

Esta amenaza tiene la capacidad de modificar visualmente de detectar cuando el usuario se encuentra en una página financiera -hallando patrones comunes en este tipo de sitios- y cuando lo hace, puede modificar el DOM (Document Object Model) cambiando cómo se ve y funciona la página, sin que el usuario lo note. De esta forma, presenta formularios apócrifos con la apariencia real. Toda información ingresada en esos formularios es desviada a un servidor controlado por los cibercriminales.

Además, este malware tiene la capacidad de sustituir datos de billeteras de criptomonedas y bancarios del usuario por los de los cibercriminales, lo que habilitaría el desvío de fondos hacia los atacantes.

“Estamos ante un infostealer que posee capacidades para robar información sensible de una víctima cuando completa un formulario en una página de internet. Con capacidad de modificar la wallet y otros datos de pagos de la víctima, es una clara demostración de los cibercriminales buscan un rédito financiero. Esta amenaza trasciende fronteras y aprovecha la reputación de instituciones financieras en toda la región”, comenta Mario Micucci, Investigador de Seguridad Informática de ESET Latinoamérica.

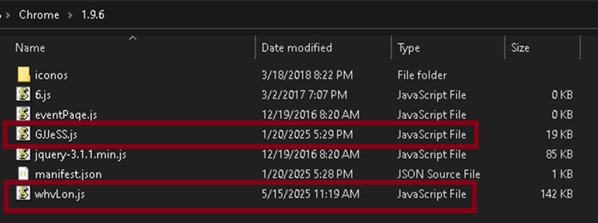

Durante la etapa de análisis, el equipo de ESET observó que esta muestra se propaga sobre México mediante archivos adjuntos comprimidos enviados por correo electrónico. También halló dentro de la extensión maliciosa dos archivos JavaScript con capacidades para robar datos sensibles, manipular visualmente sitios web y exfiltrar información a servidores de Comando y Control (C2).

|